Con la actualización del sistema operativo Windows y el antivirus es posible neutralizar los efectos del software malicioso, afirman

Foto: BUAP.

Lado B

Se calcula que esta amenaza ha afectado a 74 países. Gracias a sus disfraces es capaz de acceder a los sitios más seguros y secuestrar algo por lo que muchos pagarían fortunas: información. Este delincuente no es común. Sus repercusiones han dado la vuelta al mundo. El Ransonware –uno de los ataques informáticos más grandes en la historia global- ingresa a los servidores imitando cualquier aplicación inocua para cifrar la información de los equipos de cómputo y exigir un rescate, aumentando el monto a medida que pasa el tiempo.

Entre sus principales extorsionados se encuentran los ordenadores de la empresa española Teléfonica, de funcionarios públicos rusos, así como del sistema de salud británico. Aunque sus víctimas centrales son aquellas empresas u organizaciones que dependen en gran medida de su información para operar y que por esa razón estarían dispuestas a pagar un rescate, cualquier computadora puede ser afectada por Ransonware que, gracias al software malicioso WanaCrypt0r, ha registrado aproximadamente 45 mil ataques en todo el mundo, según reportó el diario El País.

[pull_quote_right]Aunque el programa es catalogado como «troyano», alusivo a la famosa táctica romana durante su guerra contra Troya, todo guerrero tiene su talón de Aquiles: en ocasiones es identificable con las extensiones .wncry y .exe[/pull_quote_right]

Ante esta situación, la Dirección General de Cómputo y Tecnologías de la Información y Comunicaciones (DCyTIC) de la BUAP emitió un comunicado para alertar a la comunidad universitaria para no ser víctimas de este secuestrador informático, el cual es inofensivo si el usuario de cualquier computadora que opere con las versiones de Windows –de la empresa Microsoft- toma las mínimas medidas necesarias: la actualización del sistema operativo y del programa antivirus, así como el respaldo de la información contenida en los ordenadores.

Los expertos de la DCyTIC sugieren a los usuarios de Windows mantener actualizado el sistema operativo, pues mediante estas adaptaciones Microsoft robustece sus sistemas de seguridad. Pablo Rojas Mirón, colaborador en el área de Soporte Técnico de esta dependencia universitaria, sostuvo que lo que genera interés en los hackers es la gran cantidad de dispositivos del mundo -computadoras de escritorio y portátiles, tabletas y smartphones- que usan Windows como sistema operativo.

Se sabe que los equipos con Windows representan el 83.71 por ciento de los dispositivos del mundo. Desarrollar programas maliciosos para estos es más atractivo por el alcance que pueden llegar a tener sus ataques. Ransonware tiene en estos un gran nicho de oportunidad.

“En meses pasados Microsoft envió una actualización a los usuarios de Windows pues ya preveía esta amenaza. Lamentablemente la mayoría hizo caso omiso a la recomendación y en consecuencia muchos equipos quedaron vulnerables. Por ello es importante atender este tipo de notificaciones”, recomendó el especialista en Sistemas Computacionales.

Adicionalmente, es menester contar con un programa antivirus actualizado. Al respecto, Rojas Mirón refirió que la BUAP cuenta con un buen programa de defensa, el Bit Defender, para los equipos inventariados, el cual es capaz de identificar al Ransonware, tras las modificaciones que los programadores de la Universidad realizaron para tal efecto.

El especialista recomendó a los usuarios prestar atención a los correos electrónicos, pues es la principal vía de ingreso de este virus que imita cualquier aplicación para atacar. Justo por eso, prosiguió, este programa es catalogado como del tipo troyano, que según la literatura especializada es en alusión a la famosa táctica utilizada por los romanos durante su guerra contra Troya. Sin embargo, todo guerrero tiene su talón de Aquiles. En ocasiones, dijo, es posible identificarlo con las extensiones .wncry y .exe.

¿Qué hacer una vez infectado?

“Una vez que nuestros equipos han sido afectados sólo hay dos opciones: pagar por la liberación de nuestra información o darla por perdida”, consideró Rojas Mirón. En el primer caso, dijo, no es posible garantizar que los delincuentes devuelvan la información cifrada. Por ello, el especialista sugirió incrementar los esfuerzos para blindar los equipos ante estas amenazas.

Tras instalarse, el virus bloquea el acceso a los ficheros del ordenador afectado; cifra archivos del disco duro con extensiones como .dot. doc .tiff .java .psd .docx .xls .pps .txt o .mpeg, entre otros. Para liberarlos, pide un rescate a través de una nota de extorsión, como un secuestrador tradicional. Desafortunadamente, en este caso el monto exigido se incrementa en función del tiempo.

Rojas Mirón lamentó que este software malicioso también pueda infectar al resto de los equipos de una red que cuente con un computador enfermo, por ello recomendó a los usuarios que lleguen a observar algún comportamiento extraño en su equipo, desconectarlo de la red (cable o wifi).

“Es preferible guardar información en otras unidades de memoria externas; es decir, respaldar los archivos en la nube, una memoria extraíble o un disco duro externo”, destacó.

Si el usuario prevé pagar el monto exigido, debe considerar que la transacción se realiza mediante bitcoins, moneda virtual que ha dificultado los esfuerzos por encontrar a los criminales responsables de este hackeo masivo, pero que sirve para diversos movimientos comerciales en la Internet.

Para orientar a la población sobre este tipo de problemáticas, la DCyTIC de la BUAP dispone de una Mesa de Ayuda –disponible en el número 2 29 55 00, extensión 7654, y en el correo electrónico mesadeayuda.dcytic@correo.buap.mx- y ha colgado en su sitio web guías para dar mantenimiento y soporte a los sistemas de seguridad de los equipos de cómputo.

PERIODISMO DE LO POSIBLE

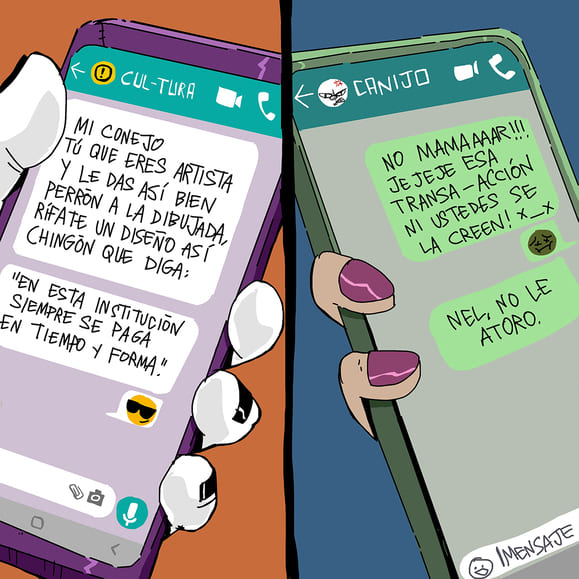

CANIJO CONEJO